TOR est un navigateur configuré d'une certaine manière, ce qui garantit l'anonymat d'Internet. Le mode "Incognito" est obtenu en chiffrant le trafic et en l'acheminant davantage à travers les serveurs. L'utilisation d'un navigateur peut masquer l'identité de l'utilisateur et protéger les connexions Web de divers types de surveillance. Une option TOR supplémentaire consiste à contourner le blocage Internet. Faisons connaissance avec les capacités et les fonctionnalités du navigateur.

TOR - qu'est-ce que c'est, avantages et inconvénients de la technologie

TOR est un tandem de la version moderne de Mozilla Firefox et du logiciel avec un accent sur la confidentialité. Le programme est gratuit, vous permet de contourner efficacement la censure sur le réseau. Le réseau de navigateurs se compose de nombreux serveurs disséminés dans le monde, gérés par des bénévoles.

L'anonymat est assuré en se connectant à trois répéteurs, dont chacun est crypté. En conséquence, il devient impossible de calculer le chemin depuis le mouvement des informations du destinataire vers l'expéditeur.

Lors de l'utilisation de TOR, une adresse IP différente est utilisée, qui appartient souvent à un pays différent. Dans ce cas, l'adresse IP est masquée des sites que l'utilisateur visite. Une mesure de sécurité supplémentaire est le cryptage des sites visités par des personnes non autorisées qui peuvent intercepter le trafic.

Cela réduit à zéro le risque de surveillance en ligne. TOR vous permet également de contourner les filtres Internet. Les sites et les ressources qui étaient auparavant inaccessibles en raison d'un blocage interne deviennent disponibles pour l'utilisateur.

Avantages de l'utilisation:

- la protection contre la surveillance qui peut constituer une menace pour la vie privée;

- manque de systèmes de suivi intégrés pour l'utilisateur;

- simplicité du système, même un utilisateur inexpérimenté peut facilement faire face au programme;

- la technologie ne bénéficie pas des données des utilisateurs;

- le navigateur est recommandé par de nombreux experts en sécurité;

- dynamisme du programme - vous pouvez l'exécuter à partir de n'importe quel type de support, y compris portable;

- le navigateur bloque toutes les fonctions du réseau qui pourraient compromettre la sécurité.

L'utilisation de TOR n'est pas sans inconvénients. Le principal est considéré comme une faible vitesse de téléchargement. Dans le même temps, l'utilisateur est limité dans les possibilités d'utiliser toutes les fonctions de certaines des ressources.

Processus de téléchargement et d'installation

Vous devez d'abord vous rendre sur le site Web officiel du navigateur Tor - https://www.torproject.org. Cliquez sur le bouton de téléchargement, après quoi un tableau des différentes versions vous sera présenté. Sélectionnez celui qui convient et poursuivez le téléchargement. Si le site n'est pas disponible pour vous, vous pouvez envoyer une lettre de demande à [email protected]. Spécifiez la version requise, après quoi vous recevrez un lien de téléchargement qui ne sera pas bloqué.

Tor ne nécessite pas de procédure d'installation standard pour être utilisé. Il vous suffit de décompresser le navigateur sur un PC et de le lancer à partir de là. Si vous souhaitez toujours installer Tor, procédez comme suit:

- allez dans le dossier "téléchargements";

- ouvrez le fichier, sélectionnez la langue d'installation souhaitée;

- sélectionnez le dossier d'installation du programme;

- appuyez sur "ok" et "fait".

Installation terminée. Un raccourci apparaît sur le bureau.

Comment mettre en place un TOR pour un travail personnel?

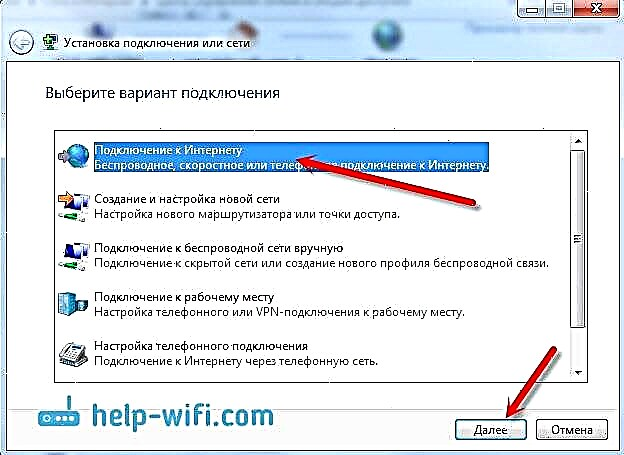

Lors du premier lancement, le programme demandera le type de connexion à sélectionner. TOR propose 2 types de connexion:

- connexion directe - devrait être choisie avec un accès illimité au réseau, dans les pays où le navigateur n'est pas interdit par la loi, l'utilisation du programme n'est pas surveillée par les services concernés;

- connexion limitée - doit être sélectionné lorsque l'accès au réseau est limité, pour les pays où l'utilisation du navigateur est bloquée ou interdite.

Dans le premier cas, vous devez démarrer le programme et sélectionner la section "connexion". Après cela, l'utilisation du navigateur deviendra disponible.

Dans le second cas, il est nécessaire de chiffrer en plus les ponts TOR. Nous sélectionnons «accès limité» et appuyons sur le bouton «paramètres». Passons maintenant à la configuration des ponts. Dans la fenêtre qui s'ouvre, sélectionnez la section "Se connecter aux ponts prédéfinis". Ensuite, le programme vous demandera si vous avez besoin d'un proxy pour fournir l'accès au réseau. Nous sélectionnons le paramètre "non". Cliquez ensuite sur «connecter».

Une alternative est de choisir vous-même les ponts. Cette méthode est rarement utilisée, donc la probabilité que vous soyez bloqué est minime. L'utilisateur doit se rendre sur le site Web du projet Tor et demander les adresses des ponts existants. Ensuite, il vous suffit de suivre les instructions.

Après avoir reçu les informations, vous pouvez saisir personnellement les adresses de pont dans les paramètres et utiliser le navigateur.

Caractéristiques d'utilisation

TOR est très simple à utiliser. C'est un navigateur classique avec une caractéristique importante - le mode de confidentialité. Vous pouvez également visiter les ressources et les sites d'intérêt sans menace de surveillance. Cependant, des questions peuvent survenir si, par exemple, vous voyagez dans un pays où l'utilisation de TOR est interdite. Dans ce cas, suivez les étapes:

- allez dans le menu du navigateur;

- sélectionnez les paramètres de connexion;

- changer la méthode de connexion à Internet (voir la section ci-dessus sur les connexions limitées);

- après avoir terminé les réglages, cliquez sur "ok" et redémarrez le programme.

Lors de l'utilisation de la technologie, il convient de se rappeler que l'activité du réseau ne sera protégée que dans le navigateur TOR. Le programme ne protège pas les autres activités des utilisateurs en ligne. Lorsque vous visitez TOR, l'historique des opérations n'est disponible que lorsque vous utilisez le programme. Dès que vous le quittez, l'historique sera automatiquement effacé sans enregistrer sur le disque dur du PC.

Afin de vérifier si le navigateur est actif, vous devez visiter le site du développeur - https://check.torproject.org/. Lors de l'utilisation du programme, vous pouvez créer de nouvelles personnalités. Cela peut être fait dans le menu des paramètres. Ce faisant, le navigateur sélectionnera de nouveaux répéteurs qui garantiront l'anonymat.

Lors de l'utilisation du réseau, vous aurez l'impression d'avoir accédé à Internet sous une adresse IP différente. Une mesure de sécurité supplémentaire est l'option NoScript. Il n'est pas actif par défaut, mais vous pouvez l'activer.

Ses activités visent à protéger l'utilisateur contre les fuites de données via des scripts et à se protéger contre les sites potentiellement malveillants. Pour l'activer, vous devez appuyer sur l'icône caractéristique, qui se trouve à gauche de la touche du menu principal.

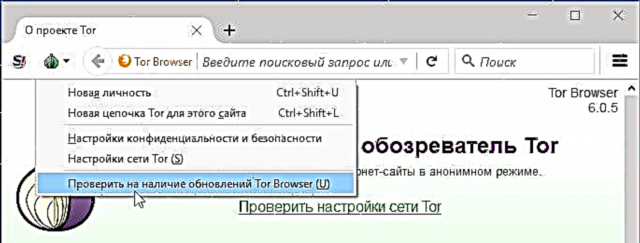

Pour fonctionner correctement, le navigateur doit être régulièrement mis à jour. L'utilisateur recevra des notifications à ce sujet, mais vous devrez de temps en temps vérifier vous-même sa disponibilité. Cela peut être fait dans la section «Vérifier les mises à jour» du menu.

À quelles fins utilisez-vous le navigateur Tor? Écrivez dans les commentaires!